在数字化高度依赖的今天,网络设备构成了信息社会的神经中枢。无论是偶然的失误还是恶意的攻击,都可能导致网络设备的“团灭”——即大规模、连锁性的故障或瘫痪。这将对个人、企业乃至社会运行造成灾难性影响。本文将系统解析网络设备“团灭”的可能路径,并提供关键的防范与应对策略。

一、 网络设备“团灭”的常见路径

“团灭”并非危言耸听,它通常通过以下几种路径发生:

- 物理层灾难:这是最直接、最彻底的“团灭”方式。包括数据中心遭遇火灾、洪水、地震等自然灾害,或是大规模的断电、空调失效导致设备过热。物理层面的损毁往往意味着数据丢失和服务长时间中断。

- 逻辑层攻击:这是当前最主要的威胁形式。

- 蠕虫与病毒:能够自我复制和传播的恶意软件,可利用设备漏洞(如未修复的永恒之蓝漏洞)在局域网内呈指数级扩散,感染所有存在弱点的设备。

- 分布式拒绝服务攻击:通过海量僵尸网络向核心网络设备(如路由器、防火墙、负载均衡器)发起流量洪泛攻击,耗尽带宽和硬件资源,导致合法请求无法被处理。

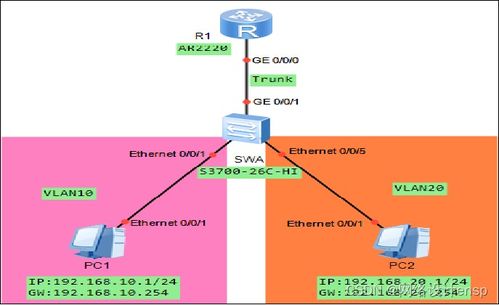

- 配置灾难:一次错误的核心路由推送、一个不当的ACL(访问控制列表)策略或一个错误的VLAN配置,都可能像推倒多米诺骨牌一样,导致全网路由混乱或业务中断。

- 供应链攻击:在设备硬件、固件或软件的生产、交付环节被植入后门或恶意代码。当特定触发条件满足时,可能同时使大量同型号设备失效或“反水”。

- 管理层面失误:

- 单一故障点:网络架构设计存在致命缺陷,过度依赖某一台核心交换机或路由器。该设备故障即导致全网瘫痪。

- 密码与权限管理失控:使用默认密码、弱密码或通用密码,一旦被攻破,攻击者可长驱直入,批量修改或关闭设备。

二、 构建“反团灭”的防御体系

防止网络设备“团灭”,需要构建一个纵深、立体的防御体系。

- 架构冗余,消除单点:这是物理和逻辑层面的根本保障。采用双机热备、集群、负载均衡、多链路冗余等技术,确保任何单一设备或线路的故障都不会影响整体服务。数据中心应实现异地容灾。

- 严格的安全基线管理:

- 及时更新:建立严格的漏洞管理和补丁更新流程,确保所有网络设备的操作系统、固件保持最新状态。

- 最小权限原则:为管理账号分配完成工作所需的最小权限,并采用多因素认证。

- 关闭无用服务:禁用设备上所有非必要的服务、端口和协议,减少被攻击面。

- 网络分段与隔离:采用VLAN、防火墙、微分段等技术,将网络划分为不同的安全区域(如办公网、服务器网、IoT设备网)。一旦某个区域被攻破,可以像轮船的水密舱一样,将威胁隔离,防止横向移动导致“团灭”。

- 深度监控与态势感知:部署网络流量分析、日志审计和SIEM系统,对全网设备的运行状态、流量异常、登录行为进行7x24小时监控。利用人工智能和机器学习技术,及时发现异常模式,在攻击扩散前进行预警和处置。

- 完备的配置与变更管理:所有网络变更必须经过申请、审批、测试、回退方案制定的流程。对设备配置进行定期备份和版本管理,确保在出现配置错误时能快速回滚。

- 供应链安全审计:对采购的网络设备进行安全评估,优先选择信誉良好的供应商。在可能的情况下,对关键设备进行安全检测。

三、 “团灭”发生后的应急响应

即使防御再严密,也需要为最坏情况做准备。

- 启动应急预案:立即启动事先制定好的灾难恢复和业务连续性计划,明确指挥链和各部门职责。

- 隔离与遏制:迅速定位故障或攻击源头,物理拔线或通过管理端口隔离核心感染/故障设备,防止灾害扩大。

- 切换与恢复:启用备份设备、备份链路或切换到灾备中心,优先恢复核心业务。依据备份的配置快速重建受损设备。

- 取证与溯源:在恢复过程中,注意保护日志和证据,用于事后分析攻击路径、手段和源头,修补安全漏洞,并可能用于法律追责。

- 复盘与加固:事件平息后,必须进行彻底复盘,分析根本原因,经验教训,并以此为契机,进一步加固整个网络架构和安全体系。

网络设备的“团灭”风险是真实存在的,但其并非不可抵御的宿命。它警示我们,网络建设绝不能只追求功能的实现与性能的堆砌,必须将安全、冗余和可恢复性融入架构设计的基因之中。通过前瞻性的规划、系统性的防御和严谨性的运维,我们可以构筑起足够坚韧的网络防线,确保数字世界的基石稳固如山。